Google peut supprimer ou installer des applications à distance

Si vous ne le saviez pas déjà, Google se réserve le droit de supprimer à distance des applications sur nos terminaux, des applications qui seraient, selon Google, malveillantes ou ne respecteraient pas les règles de l’Android Market.

La nouvelle peut faire froid dans le dos.

Google a récemment supprimé deux applications réalisées par un chercheur en sécurité.

Les applications présentaient de fausses description comme le dit Rich Cannings, responsable de la sécurité chez Android :

« Ces applications ont été volontairement mal renseignées afin d’encourager les utilisateurs à les récupérer mais elles n’ont pas été conçues pour être malicieuses et n’avaient pas la permission d’accéder au données privées de l’utilisateur ou aux ressources du système autres que l’accès à Internet »

Il explique également que cette mesure « aide à protéger les utilisateurs d’Android dans (un) environnement ouvert ».

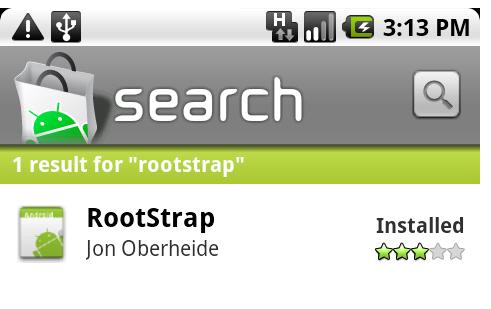

Dans un récent billet, Jon Oberheide, chercheur en sécurité et développeur de ces deux applications, explique qu’il serait facile d’amorcer un rootkit sur les téléphones dotés d’Android par l’intermédiaire du Market. Oberheide a tout d’abord créé une application baptisée rootstrap qui permet de récupérer à distance du code assembleur ARM et de l’exécuter en dehors de la machine virtuelle Dalvik.

Un attaquant pourrait effectivement utiliser cette approche pour réaliser une application à l’apparence innocente mais qui changerait les droits et privilèges permettant par la suite d’utiliser une future vulnérabilité du noyau Linux.

En clair, au moment de sa distribution, son application ne savait rien faire de malicieux mais dés qu’une faille est découverte, cette application, déjà installée sur un téléphone peut l’exploiter et donc devancer de vitesse une éventuelle mise à jour de sécurité.

Oberheide distribua cette application via l’Android Market sous une application dénommée « Twilight Eclipse Preview »…

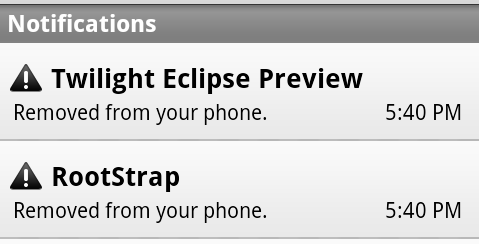

Quelques jours après, Google demande à Jon Oberheide de retirer ces applications de l'Android Market, requête qu’il exécute. Google utilise alors pour la première fois la fonctionnalité de kill d’applications ! Elle désinstalle à distance l’application du téléphone portable.

Évidemment, ce retrait des application de votre téléphone ne peut se faire que si les dites applications ont été téléchargées depuis l’Android Market.

Évidemment, d’autres plate-formes disposent de telles fonctionnalités mais on se pensait à l’abri de ce genre de pratiques chez Google.

De plus, en apparence, cette fonctionnalité de “kill switch” se justifie moins sur Android que sur l’iPhone. En effet, iTunes a tout pouvoir sur votre téléphone et installe les applications que vous avez téléchargé via votre PC sans vous redemander quoique ce soit sur votre téléphone. Or, une faille importante d’iTunes (ou un logiciel malveillant se faisant passer pour ce dernier) pourrait donc provoquer l’installation non désirée d’une application.

Or sur Android, tant que la 2.2 n’est pas sortie, ce problème n’existe pas. Enfin ... en apparence.

Car en réalité, la situation sur Android est la même. En effet, lorsque vous téléchargez une application via l’Android Market, ce dernier vous demande de valider les permissions de l’application puis, l’application se télécharge et s’installe. Or ceux qui téléchargent des applications via le web ou via des markets alternatifs savent que le programme d’installation d’application demande habituellement de valider les permissions. Ainsi, puisque l’Android Market les montre déjà, on devrait les voir deux fois.

En fait, si ce n’est pas le cas, c’est parce que le fonctionnement de l’Android Market passe outre le processus normal d’installation. Lorsque vous choisissez une application sur le market, le market transmet (via un service XMPP) l’information aux serveurs de Google qui pushent ensuite l’application. Quelque part, c’est une installation forcée que vous avez demandé, exactement comme avec iTunes (vous remarquerez aussi que la fonctionnalité CD2M d’Android 2.2 pourraient donc très bien fonctionner avec des versions antérieures d’Android ...).

Et comme avec iTunes, si les serveurs de Google sont compromis, cela peut être problématique pour nous !

Il est donc nécessaire d’avoir un bouton rouge quelque part permettant de contrer cela.

Mais ... dans notre cas, la situation était différente et si Google a sorti les armes, c’est avant tout pour faire comprendre qu’il veillait tout de même sur son Market.

En effet, il y a quelques jours, un éditeur de logiciel de sécurité a mené une étude concluant que 20% des applications ont accès à des informations privées (comme votre localisation par exemple). Un chiffre absolument pas aberrant qui est certainement le même sur toutes les plate-formes à la différence qu’Android est l’une des rares à indiquer clairement ce qu’une application peut faire (via son système de permissions).

Ce chiffre a tout de même fait la une de plusieurs sites webs donnant ainsi une image négative d’Android et c’est sans aucun doute la raison pour laquelle Google a fait cette démonstration et ce de façon publique.

Malgré toutes ces explications, vous n’aimez pas l’idée d’un tel contrôle de la part de Google ? Vous avez sans doute raison et c’est pourquoi le recours au web ou aux markets alternatifs pour télécharger des applications est possible ;)

Cet article a été écrit de façon collaborative par Griphine, cr0vax et DrDuck.