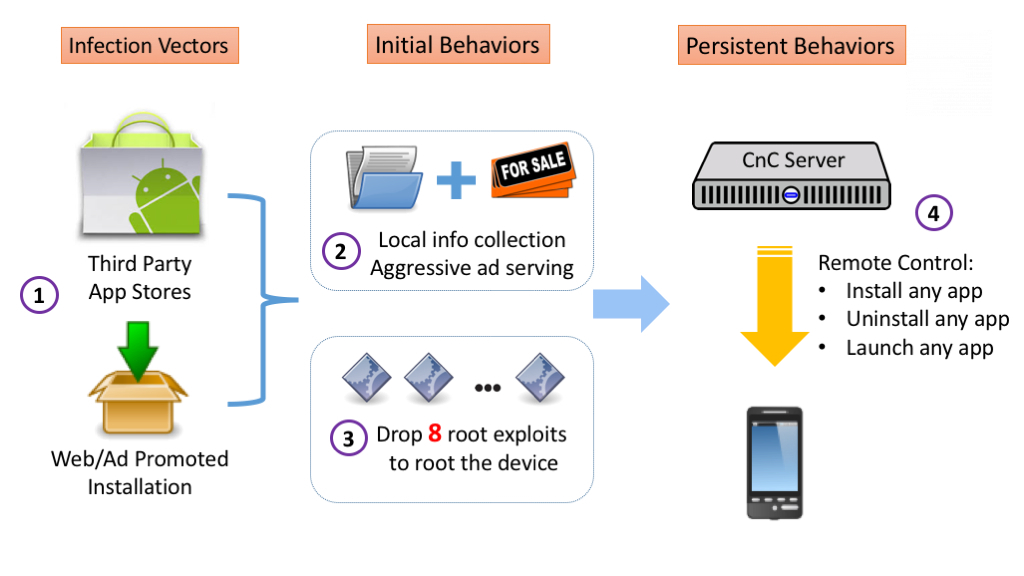

Kemoge est un adware provenant apparemment de Chine qui se propage actuellement sur certains terminaux Android en se faisant passer pour une application connue telle que Sex Cademy, Talking Tom 3, ou WiFi Enhancer. Une quinzaine de formes différentes ont ainsi été relevées par FireEye.

Installé depuis des boutiques d’applications tierces ou depuis des publicités affichées sur Internet et dans certaines applications, Kemoge tente de prendre le contrôle de l’appareil sur lequel il est installé. Pour cela, il tente d’exploiter 8 failles de sécurités connues afin de rooter le terminal, dont certaines utilisées par des outils réputés comme Root Dashi ou Root Master, et obtenir davantage de marge de manœuvre. Il collecte ensuite des informations (IMEI, IMSI, données concernant les applications installées, sur la mémoire interne…) et les renvoie sur un serveur distant, le tout en cachant son activité derrière des noms de paquets usurpant l’identité de processus authentiques comme com.facebook.qdservice.rp.provider ou com.android.provider.setting.

Une menace embêtante

Afin d’éviter d’être repéré par un quelconque système de sécurité, Kemoge ne communique avec le serveur distant qu’une fois toutes les 24 heures, restant ainsi dans l’ombre. Le serveur en question lui envoie alors des ordres répartis en trois types :

- Désinstaller des applications ;

- Lancer des applications ;

- Télécharger et installer des applications depuis une URL donnée.

En outre, il fait constamment tourner de la publicité sur l’appareil, ce qui a pour conséquence l’affichage de bannières impromptues lors de l’utilisation, y compris en restant sur l’écran d’accueil.

Encore peu de solutions

ShareIt (du développeur Zhang Long), une application disponible sur le Google Play Store, présentait les mêmes caractéristiques que Kemoge, à l’exception du fait qu’il lui était impossible de rooter l’appareil et d’exécuter les commandes réclamées par le serveur distant. De son côté, Google a déjà été mis au courant du problème, et a déjà retiré l’application de sa boutique. Afin d’éviter toute infection, la prudence reste donc le meilleur des boucliers, et FireEye rappelle quelques conseils de sécurité évidents :

- Ne jamais cliquer sur un lien suspect dans un mail, un SMS, sur un site ou une publicité ;

- Ne pas installer d’applications d’une autre source que le Google Play Store ;

- Toujours faire les mises à jour lorsqu’elles sont disponibles.

Malheureusement, cela ne suffit pas toujours… Restez vigilants !

Si vous voulez recevoir les meilleures actus Frandroid sur WhatsApp, rejoignez cette discussion.

Bel argument, je retire ce que j'ai dis ;-)

Il utilise 8 exploits relativement communs, du coup si peut rooter un terminal, il existe certainement un outil moins désagréable pour le rooter :D

"Ne pas installer d’applications d’une autre source que le Google Play Store" après avoir écrit des dizaines d'articles sur des malwares dans le play store ? F-Droid est bien plus sur que le play store...

qui est plus sur que le play store... les applications doivent être open source et vérifiée pour pouvoir l’intégrer, ce qui en fait le store le plus sur essaye de trouver un article sur une infection d'un appli d'F-Droid par contre pour le play store ça manque pas... https://www.frandroid.com/android/266262_une-application-malveillante-sur-le-play-store-aurait-installe-un-adware-sur-des-millions-de-smartphones-android https://www.frandroid.com/android/applications/securite-applications/294515_gunpoder-nouveau-malware-android-cache-emulateur-de-jeux-nes

Sur F-Droid: Store alternatif donc risque d'infection.

Essaie Ghostery

comment ne pas se faire infecter : - pour les téléphones rootés vous pouvez télécharger adaway sur f-droid https://f-droid.org/FDroid.apk aller dans sources, tout supprimer et mettre ça : http://optimate.dl.sourceforge.net/project/adzhosts/HOSTS.txt - pour chrome et firefox vous pouvez télécharger l’extension uBlock origins - pour tout les téléphones vous pouvez télecharger un antivirus comme AVL ou ahnlab

Injection ou installation d'Adaway. Si tu utilises un navigateur (et non l'app), orientes-toi vers NoChromo :)

C'est un adware avant-gardiste.. :D

"Ne jamais cliquer sur un lien suspect dans un mail, un SMS, sur un site ou une <b>publicité</b>" ça sur FrAndroid c'est pas gagné... (under popup inside, sur pub, pub, pub qui s'ouvre toute seule, redirection vers des faux sites...)

Ca root même les modèles pas encore rootables ? je lui cherche un coté positifs :D .

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.