Mise à jour du 09/08/2016 à 14h : Qualcomm nous a contacté pour nous donner davantage de précisions : « Nous avons été informés par le chercheur de ces vulnérabilités entre février et avril de cette année, et avons partagé les correctifs nécessaires aux quatre vulnérabilités à nos clients, partenaires et à la communauté open source entre avril et juillet. Les correctifs ont également été affichés sur CodeAurora ».

Dans un long livre blanc, la firme Check Point, spécialisée dans la sécurité informatique, vient de mettre au jour une grave faille de sécurité touchant le monde Android. Au total, ce sont plus de 900 millions de terminaux (smartphones et tablettes) qui seraient à risque. En fait, tous les appareils intégrant un processeur ou un modem signé Qualcomm seraient vulnérables à quatre failles de sécurité jugées graves par l’entreprise de San Diego. Plus exactement, l’ensemble de failles (nommées QuadRooter par Check Point) est directement intégré aux pilotes Qualcomm, ce qui rend le travail de sécurisation encore plus difficile.

Le Plaud Note Pro enregistre vos réunions, les transcrit et les synthétise pour vous. Il suffit d’appuyer sur un bouton. Déjà plus d’un million d’utilisateurs !

Les terminaux récents touchés, même haut de gamme

Les quatre failles ont été trouvées par Check Point en avril et Qualcomm en a directement été informé. C’est donc 90 jours après cette information que Check Point s’est permis de rendre la découverte publique. Malheureusement, de nombreux terminaux sont encore à risque malgré la réaction rapide de Qualcomm. Les terminaux que nous avons testés, à l’image des LG G4, G5, HTC One A9, Xiaomi Mi Note ou encore le Sony Xperia X Performance flambants neufs sont encore touchés par les failles. Pour information, deux failles (CVE-2016-2503 et 2504) ont été corrigées par les mises à jour de sécurité mensuelles Google des mois de juillet et août.

L’exploitation de cette faille peut être très dangereuse pour les utilisateurs puisqu’il suffit pour un pirate de proposer une application (sans aucune autorisation particulière) pour exploiter cette série de quatre failles. Une fois que l’utilisateur a installé cette application, il devient alors possible pour le pirate de récupérer les droits root pour obtenir un accès total au téléphone et donc espionner comme il se doit tout ce qui se passe sur le terminal. Une faille qui pourrait en fait être exploitée par la NSA dans ses missions d’espionnage.

La problématique de la sécurité sous Android

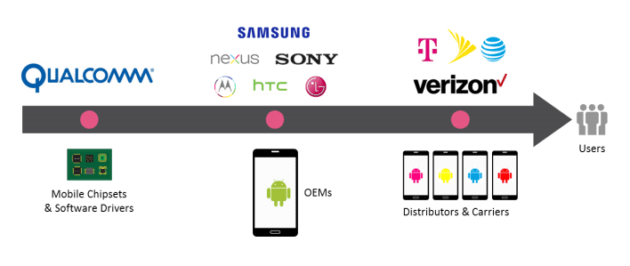

Cette série de faille QuadRooter prouve encore une fois de plus la mauvaise gestion de la sécurité sous Android. Pour que les mises à jour des pilotes de Qualcomm arrivent jusqu’au terminal de l’utilisateur, il faut compter plusieurs semaines, voire plusieurs mois. Dans le pire des cas, certains terminaux ne verront d’ailleurs jamais le jour de ces patchs de sécurité.

Une fois que Qualcomm a corrigé ses patchs, l’entreprise soumet son travail à Google qui les intègre à AOSP pour certains d’entre eux tandis que d’autres patchs sont directement envoyés aux constructeurs. Ces derniers piochent alors dans les patchs de sécurité mensuels de Google et dans les patchs fournis par Qualcomm pour proposer aux clients une mise à jour du système. Si le client a acheté son smartphone chez un opérateur, il faut ajouter une étape supplémentaire, celle de la validation des patchs par l’opérateur et la création d’une nouvelle mise à jour qui intègre quelques éléments propres à l’opérateur.

Votre terminal est-il touché par QuadRooter ?

La société Check Point qui a réussi à trouver ces quatre failles de sécurité vient de mettre en ligne sur le Play Store l’application QuadRooter Scanner qui permet d’analyser son téléphone ou sa tablette. L’application permet alors de lister les vulnérabilités présentes sur le terminal. Si vous êtes touchés, évitez d’installer des applications d’un éditeur inconnu et encore plus s’il s’agit de sideloader un APK.

Envie de retrouver les meilleurs articles de Frandroid sur Google News ? Vous pouvez suivre Frandroid sur Google News en un clic.

Lorsqu'on parle de Checkpoint, il faut citer la firme de Tel Aviv et pas de San Diego !

Tous les mois c'est déjà pas mal ... Petite pensée pour Wiko and Co pour qui la dernière mise à jour se fait en sortie d'usine sur une version d'Android de l'année précédente.

Le pire dans tout ça c'est que Google pourrait obliger les opérateurs à ne pas mettre de surcouche sur les téléphones certifié Google Play (je parle des surcouche opérateur, pas constructeurs même si...).

Pas HS du tout bien au contraire c'est une des premières choses que devraient faire les opérateurs, arrêter leurs surcouches totalement inutiles !

Vu que la faille est majeure, ils peuvent pas accélérer le process ?

Un peu HS, mais il faut qu'en 2016 les opérateurs arrêtent de créer des surcouche immonde et de déployer les majs avec délais.

Les mecs quand même, ils cherchent la merde et après ils se plaignent de la trouver...

Si ça peut te faire plaisir je suis ce que tu veux, je m'en contre tape de ton avis sur moi, du moment que tu la fermes.

Prendre le risque de sideloader des applis et supprimer toutes les vérifications c'est prendre un risque. Et je doute que 900 millions d'utilisateurs savent même que c'est possible. Le virus belge, quoi...

OK donc tu es un jeune frustré par quelque chose, pas de problème tchao !

t'es relou comme mec, tu veux pas me lâcher ? J'ai jamais dis que j'avais 40 ans.

J'appelle ça une rustine supprimant la possibilité de prendre ses applis ailleurs que dans le store de Google.

Vraiment déçu, aussi détenteur de ce modèle, je me repli vers mon bon vieux Samsung solid B2710, en attendant que ça soit corrigé, mais bon dans tous les O.S il y a des failles, des portes dérobées...Dommage ce Motorola est excellent, il y a le Huawei Y5-II qui présente des similitudes (avantage batterie amovible), mais bon on ne sait jamais, il risque d'y avoir des failles aussi...

Vu que c'est toi qui traite les gens de connard quand on répond à ta question (parce que j'y ai répondu en plus alors que j'aurais pu dire "t'as qu'à lire") alors je considère en effet que tu es agressif, ensuite tu sembles avoir un sentiment de persécution, je ne sais pas quel est ton problème et si tu devais vraiment avoir 40 ans et être aussi impulsif alors c'est encore plus triste, alors soigne-toi bien, prends des vacances et arrête de penser que la terre entière veut se moquer de toi.

C'est moi qui suit agressif ? elle est bonne celle là... Je ne prends plus de pincettes avec les gens car j'en ai marre des donneurs de leçon sur internet qui se permettent de dire des choses qu'ils ne diraient pas si la personne était en face d'eux. tu n'es pas obligé de répondre à chaque commentaire que tu trouves idiot où avec lequel tu n'es pas d'accord, être hautain ne fait pas de toi quelqu'un de sympathique. Quant à ta réflexion sur mon age elle montre à quel point tu es immature, tu peux être impulsif à 40 ans aussi...

tu dois être sacrément frustré/mal dans ta peau ou je ne sais quoi pour être aussi agressif et insulter les gens... et pas très vieux non plus d'ailleurs.

Personne ne réponds parce que j'ai dis une connerie, et qu'ils font ce que j'ai dis : ils passent à autre choses, et ils ont raison. Personne n'a besoin de donneur de leçon à la con dans ton genre.

Ce que j'aimerais surtout c'est qu'une loi oblige à faire remonter les correctifs de sécurité sur l'intégralité de la chaîne jusqu'au produit déjà vendu. Et vu les failles qui ne seront jamais corrigées je n'utilise par exemple aucune app bancaire.

Une faille _potentielle_ t'empêche d'utiliser ton appareil aujourd'hui?

Quand la faille requiert que l'utilisateur force des options dans les paramètres du téléphone et sideload une application, j'appelle ça une plaisanterie.

Ma Nexus 7 2013 est vulnérable. Aussi, Google n'a PAS corrigé la faille (CVE-2016-2504) d'après les résultats du scanner.

"je ne suis pas en face de toi", tu te crois où là ? mais rassure-toi, vu le nombre de réponses tu n'intéresses personne et vu ton comportement pas besoin de chercher pourquoi.

Et toi tu te permets tu te permets d'être sarcastique et condescendant juste parce que je ne suis pas en face de toi ? Et tu te crois plus malin... J'ai un super conseil à te donner : ma question ne t’intéresse pas, tu la trouve idiote, n'y réponds pas, ça t’éviteras de passer pour un con prétentieux, tu ne t'en portera que mieux et les autres personnes qui fréquente le site aussi. Bye.

Donc tu te permets d'insulter les gens parce que tu as été trop fainéant pour prendre la peine de lire l'article jusqu'au bout et après tu viens nous les briser avec ta question ? je te retourne donc doublement le compliment.

Y'a qu'un autre lenovo cité a part le tien, et c'est le moto g4 qui a.... un SoC qualcomm..

Ah tiens un gars qui pose une question dont la réponse a déjà été donnée, mais bon encore faut-il prendre la peine de lire...

Ah tiens un jeune diplômé de humor high school

meizu mx4 invulnérable<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Pour une fois que je suis content d'avoir acheter un Zenfone avec processeur Intel ^^ <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Mon galaxy s5 avec les dernières mises à jour est touché par les 4 failles. :'(<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Je considère qu'un OS incapable de se segmenter de sorte à permettre les mises à jour rapides quand "un truc aussi commun" qu'un pilote de hardware présente une vulnérabilité, est un échec total.

Bien sûr, tu ne le savais pas ? :o

N'espère pas trop, j'ai un Mi3, et si tu regardes les changelog Miui, tu verras que les mises à jours proposées par Xiaomi ne corrigent en général que les bugs liés à Miui. En terme de suivi cette marque n'est pas top top malheureusement, je suis passé à un Rom AOSP depuis

Calme toi et achète un Nexus. Et si tu considères qu'un OS avec des vulnérabilités est un échec total, je t'invite à te séparer de tout appareil informatique dont tu disposes, merci.

Il faut donc soi-même être le code source ? Matrix 4 incoming

1 - tu changes de smartphone 2 - tu attends qu'une mise à jour soit mise à disposition (tu peux tenter de sacrifier une vierge sur l'autel pour avoir plus de chance que ça arrive un jour) 3 - tu jettes ton smartphone et tu pars élever des chèvres dans le Larzac 4 - what else ?

Bon apparemment quadrooter scanner a trouvé 4 vulnérabilités, comment on fait pour les virés ?

Et si c'Etait une pub pour l'app de protection proposer ?

Le LG G3 est aussi vulnérable aux 4 failles...

Techniquement non mais cette faille répond à l'une des conditions légales du vice caché à savoir "Rendre le bien impropre à l'usage auquel on le destine ou diminuer très fortement son usage" Et une grave faille de sécurité me semble rendre le produit impropre à l'usage.

Non, pour la simple et bonne raison que cela n’empêche pas le fonctionnement du produit.

3 vulnérabilités sur mon Xiaomi Mi4S. Les mises à jour hebdo de MIUI permettront peut-être de bientôt régler le problème. Enfin j'espère ! :p

Tous les Lenovo ne sont pas équipés de puces Qualcomm.

Pas de soc ni modem Qualcomm, le contraire aurait été surprenant.

Autant pour ceux qui essayent de nous faire croire qu'on a le contrôle des droits sur nos appareils Android ... c'est totalement faux. L'échec de l'OS est total. Son modèle de mise à jour (y compris des couches hardware) est également un échec total.

Ohaw vulnérable à 4 failles !

Mon 3310 non plus! B-)

Mon Samsung Galaxy S7 n'est pas vulnérable :D

Tout à fait

Mdr

Osef sur les Nexus ça sera patché dès septembre.

Certains Lenovo sont visiblement vulnérable si tu regarde les commentaire.

SoC maison huawei et mediatek pour la lenovo, c'est quoi que vous comprenez pas avec soc qualcomm les gens ?

C'est un SoC mediatek sur le meizu m2 note...

Il y aura de toutes façons toujours une latence entre la découverte d'une faille et sa correction...

Je trouve mon Nexus 5 beau

Nexus 5 touché par une faille et j'ai le patch du mois d'aout GG Et mon prochain Nexus le sera aussi comme il aura un SoC Qualcomm . .

Effectivement et je me suis posé la question de savoir s'ils étaient aussi touchés. Apparemment non car la faille est au niveau des pilotes Android.

Mon iPhone SE n'est pas vulnérable.

Meizu M2 Note invulnérable.

OnePlus one vulnérable 3/4. En même temps, j'm'en fou.<i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Smartphone honor 6 plus et tablette lenovo A8-50F sont invulnérable a Quadrooter :-)

Oui, à condition que tu es le code source. Après faut aussi que ton terminal permet de flash le nouveau kernel...

Ni soc ni modem Qualcomm sur le S6.

Contrairement à moi tu n'es apparemment pas victime du "ghost touch".

Les iPhones ne sont ils pas équipé de modem qualcomm ?

Galaxy Note 4 avec mise a jour de sécurité de Juillet, 3 failles. Je referais le teste avec les patch de Aout.

Fonctionne à merveille sur mon z9mini sous la ROM mokee 6.0.1 ...... Hein quoi?

Ce qui est bluffant c'est le temps que va mettre ce patch à arriver dans les terminaux de monsieur et madame tout le monde... Pour savoir sur Android est-il possible de recompiler son noyau (comme il est possible de le faire sur une machine GNU/Linux) ?

Galaxy s6 à jour, pas de failles. Pour une fois, Samsung a fait le taff !

Je suis sous soc exynos donc pour moi pas touché, yes!!! Et cela n'a rien avoir avec android si seul les mobiles sous qualcomm sont touchés, donc bashing gratuit du site. Donc vos favoris kirin non plus.

4/4 pour une fois que j'ai une bonne note ;-)

Pour moi c'est la CVE-2016-5340 ...bon ok

Question juridique : ne pourrait-on pas faire jouer la clause de "vice caché" pour forcer les opérateurs à propager les patchs de sécurité ou se faire rembourser l'appareil ?

mon S6 Edge n'est pas touché par le problème (oui je sais ce ne sont que les Qualcomm, fallait quand même vérifier :-)

"Dans le pire des cas, certains terminaux ne verront d’ailleurs jamais le jour de ces patchs de sécurité." "Certains" ??? je dirais plutôt "la majorité" ne recevra malheureusement jamais de correctif.

Super un truc pour rooter !!... Ah non c'est pas ça ?

Si les prochains nexus sont beaux, je me laisserai tenter

Mon Nexus 5X touché par une faille.. ? <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Sans aller jusqu'à l'iPhone qui compte lui aussi ses propres failles, les terminaux Nexus sont classés comme les smartphones les plus sécurisés du marché grâce à la rapidité de Google. Personnellement, je ne quitte plus cette gamme qui qualitativement est d'ailleurs excellente.

Pour une fois que l'on peut le placer sans 2nd degré : LE ZENFONE 2 EST INVULNERABLE !!!

Cool je suis vulnérable à 3 failles sur mon oneplus x, je sens que mon prochain téléphone sera un iPhone

Mon HTC One M7 est vulnérable

ma xperia Z2 tablette est vulnérable <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour tablette</a></i>

mon Lenovo moto G4 plus est vulnérable... <i>-------<a href="https://play.google.com/store/apps/details?id=com.frandroid.app">Envoyé depuis l'application FrAndroid pour smartphone</a></i>

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.