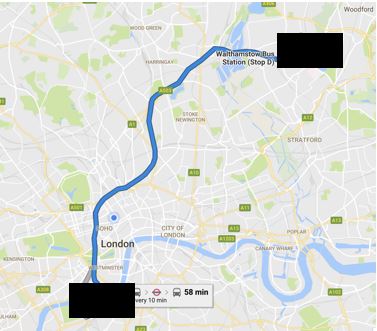

Citymapper est pointé du doigt pour une faille de sécurité un peu trop simple à exploiter. Rappelons qu’il s’agit d’une application de voyage très utilisée à travers le monde. Disponible dans un bon nombre de grandes villes — de Paris à Tokyo en passant par Bruxelles et New York —, le service permet de trouver le trajet le plus rapide en transport en commun. Par ailleurs, on peut partager son parcours avec ses contacts pour qu’ils puissent suivre nos déplacements en temps réel.

Pour partager son trajet avec une personne, celle-ci n’a pas besoin de télécharger Citymapper. L’application génère en effet automatiquement une URL. Et c’est précisément là que le bât blesse, comme le révèle Daniel Faram, expert en sécurité informatique.

Et si vous confiez la tonte de votre jardin à un robot tondeuse ? En ce moment, Mammotion applique 100 euros de remise le LUBA mini 2 AWD 1000 : la performance de précision pour des bordures parfaitement nettes.

Trop facile

Ce dernier s’est rendu compte que les URL générées étaient toujours construites de la même manière. Après le bloc, «https://citymapper.com/trip/ », il a remarqué qu’il y a toujours un T majuscule suivi de 6 caractères (des lettres minuscules et des chiffres).

Contrairement à la majorité des programmes générant automatiquement des liens, celui de Citymapper se contentait toujours du même schéma ultra simple (aucun caractère spécial n’est utilisé). Daniel Faram indique ainsi que cela réduit considérablement le nombre de combinaisons possibles.

Des données loin d’être inoffensives

Avec un script Python, il a pu dénicher 35 000 URL valides en quelques heures seulement. À partir de celles-ci, il a pu trouver 1 706 noms d’utilisateurs, 3 623 lieux tagués en tant que « Maison » et 1 009 emplacements tagués comme des lieux de travail. Autrement dit, il devient extrêmement facile de tracer une personne utilisant Citymapper et de deviner ses trajets quotidiens, ses habitudes, ses adresses préférées…

Il n’en faut pas plus à une personne mal intentionnée avant d’approcher sa cible. Daniel Faram a contacté Citymapper qui s’est empressé de complexifier ses URL générées automatiquement.

Cette histoire n’est pas sans rappeler l’affaire qui a touché l’application Strava où les parcours de certains utilisateurs ont malencontreusement révélé l’emplacement de bases militaires censées restées discrètes.

Pour aller plus loin

L’application fitness Strava révèle les positions de bases militaires secrètes

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !

Plus exactement, les URL sont maintenant plus longues et il est donc plus coûteux d'itérer sur toutes les URL possibles.

Non. Le problème est qu'il est facile de récupérer tous les itinéraires d'une zone à une heure donnée et donc ensuite de filtrer pour récupérer les trajets d'une personne en particulier.

En effet, mais additionné à d'autres éléments, c'est un vecteur d'attaque.

Comme l'article d'origine le signale, la faille est comblee depuis Novembre, moins d'une semaine apres que le chercheur l'ait signalee a Citymapper...

L'adresse ne veut pas dire l'appartement exact, ni que tu es forcement celibataire etc

Ou pour venir te regarder pendant que tu dors.

Ca peut être exploité pour savoir quand tu n'es pas chez toi, pour te cambrioler par exemple

Raccourci trop facile et dangereux pour FrAndroid : "Autrement dit, il devient extrêmement facile de tracer une personne (...) Il n’en faut pas plus à une personne mal intentionnée avant d’approcher sa cible" On parle de déplacements au hasard dans le monde, et non pas d'une "personne ciblée" le choix des mots à son importance, il aurait fallu parler du très faible risque de cette découverte à un moment non ?

Quelqu'un sait ou j'habite, et apres? Au lieu de perdre du temps autant aller directement chez quelqu'un au pif lol

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.