Les 50 applications malveillantes ont été supprimées de l’Android Market et des téléphones. Un patch est envoyé pour bloquer la communication des anciens malwares.

Cette semaine nous vous annoncions, que trois éditeurs sur l’Android Market proposaient une cinquante d’applications malicieuses. Google avait rapidement corrigé le tir en les supprimant de sa boutique. DroidDream, le nom du malware, était très dangereux. En s’emparant des droits root, il envoyait à un serveur distant, le numéro du téléphone, son modèle, son opérateur, la langue, le pays ou encore l’userID. Mais ce n’était que la surface de l’iceberg, car en réalité l’application pouvait télécharger du code. Dit autrement, elle pouvait faire pratiquement n’importe quoi, sans que l’utilisateur ne s’en aperçoive. Les téléphones sous Android 2.2.2+ ne sont toutefois pas vulnérables.

Dans un post de chez Google Mobile, on apprend que quatre changements sont intervenus :

– Les applications ont été supprimées de l’Android Market. Les comptes des développeurs ont été suspendus et les autorités judiciaires ont été contactées

– Les applications ont été éliminées à distance des téléphones.

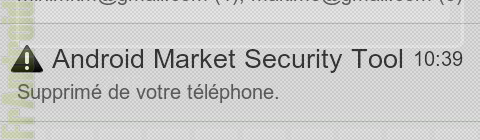

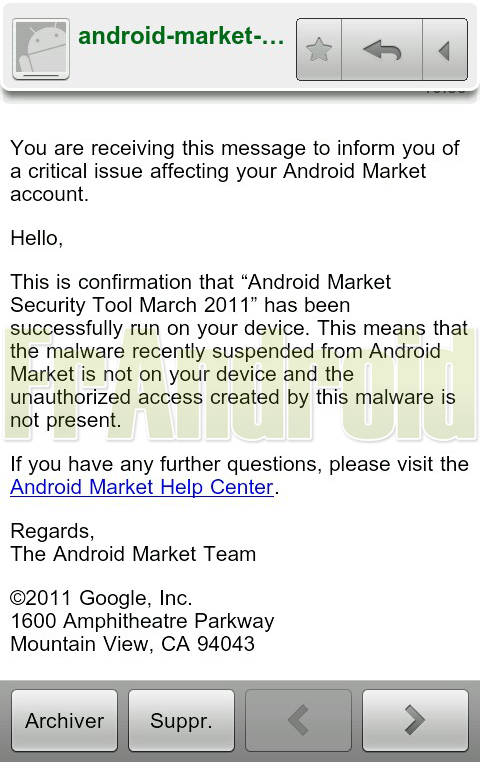

– Bien que les applications aient été supprimées, le code malicieux téléchargé pourrait encore être actif. Une mise à jour de sécurité est ainsi envoyée à tous les terminaux infectés : une notification indiquant que l’application « Android Market Security Tool March 2011 » devrait apparaître (cf première capture). Les personnes concernées recevront également ce mail :

La procédure s’étale sur 72 heures. Aucune action n’est nécessaire pour l’utilisateur.

– Des mesures ont été prises afin que d’autres applications avec le même type de malware, ne soient plus acceptées sur le Market. Un fix est en cours de création pour que la faille soit définitivement bouchée.

Pour vérifier si votre terminal est infecté, regardez les processus lancés. Si vous voyez “DownloadManageService”, c’est le cas.

Avant d’installer une application, vérifiez bien les permissions qu’elle demande !

Merci à MiniMkm pour les captures.

Votre café et votre dose de tech vous attendent sur WhatsApp chaque matin avec Frandroid.

http://www.iphonegen.fr/nombreux-malwares-appstore-actualite-2360.html L'appstore a aussi des failles...

T'as déjà lu les CGU apple ? :)

Je préfère une réaction "après coup" que de la censure ...

Sachant que Google a gagné la très belle distinction du prix Orwell en 2007, tu as bien raison de croire que tes données personnelles sont en toute sécurité chez eux....

Si Apple avait fait ça... Ultra choquant pour moi. Je préfère de loin un contrôle un peu plus sévère sur les applis du Market qu'un big brother venant virer des choses sur mon smartphone.

effectivement ça à du bon, mais quand tu commence à te sentir fliquer, car tu n'arrive pas à te connecter sur certain site, là ça commence à faire flipper...

Sinon, pour les futurs acheteurs de la Xoom, pour TechCrunch, c'est pas la joie : The consensus? iPad 2: Good. Xoom: Bad... A Kiss For iPad 2, A Slap For Xoom… Enjoy

La différence, c'est qu'Apple oblige à passer par ses propres API et dégage les appli qui cherchent à les contourner. Il suffit à Apple de vérifier que seules ses API publiques sont bien utilisées pour éviter les malversations. CQFD Une API étant une boîte noire, il est difficile de la percer (sauf bug de l'Api - mais qui peut être vite corrigée par Apple et mise à jour).

Sans com

merci g123k ces bien "Paramètres -> Applications -> Services en cour d’exécution "...... selon ma logique hahaha

"" et personne n’en aurait rien su. :P "" Ben si, celui qui avaient une appli installé sur son tel qui disparait, forcément, il sais.

je l'avais le Download manage service... mais je ne le vois plus... je suis en 2.2 officiel. C'est normal ? Aussi, j'ai trouvé ds le systeme "Rosie Widget", savez vous ce que c'est ? Envoyé avec <a href="https://www.frandroid.com/applications-frandroid-android/">l'application FrAndroid</a>

en meme temp google peut suprimé n'impote quelle apli sur ton tel ou et la dictature? reflechie la prochaine foit...

Les 50 applications malveillantes ont été supprimées! ba il reste plus rien sur le market alors :) ! vive l'app Store :)

Je suis du même avis

Le jour ou Google enlèvera une appli concurrente ou qui ne lui plait pas simplement pour je ne sais quel raison, alors oui je serais alors très inquiet. Mais la, non :)

Normal... Si les gens n'ont pas réçu le dernier Market c'est étrange, meme sur un Flipout il y est :)

Quelle version d'Android as-tu ? Sinon de mémoire (en français / car j'utilise l'interface en anglais) : Paramètres -> Applications -> Services (ou un truc du style)

"Pour vérifier si votre terminal est infecté, regardez les processus lancés. Si vous voyez “DownloadManageService”, c’est le cas " ou regarder pour trouver les processus lancé ??

Mais la question est: Comment savoir qu'il n'y a pas d'utilisation abusive? Parce que là ils notifient la suppression des applications, mais justement, ils auraient pu ne pas le faire, et personne n'en aurait rien su. :P M'enfin, je doute pas de Google, sinon j'utiliserais pas leurs services. Le tout est de savoir quoi mettre comme infos (çà concerne pas que Google).

Chez google ils font trop de chose à la fois ... Il faudrait filtrer un peu les applications toutes pourries qui font bugé le mobile et aussi les mallwares ... Les gens sont tellement fanboy qu'il salut le laxisme de certains ... - Waaaou

je ne voie pas ou est le probleme vu que google l'utilise intelligemment et que chez google il font tout pour proteger non donné personelle sans utilisation abisif ! maintenant quand je recois des spam ou sms indesirable C pas la faute a google mais plutot au societées malveillante comme renault ou autres ! donc pourquoi avoir peur du doux géant honnête quand se sont les petits lutin mechant et malhonnête qu'il faut se mefier !

On se calme je cherche pas à trouver des qualités à Apple, loin de là :P Je dis juste qu'un petit contrôle des applications arrivant sur le Market serait pas de refus.

Oui, mais elles non plus ne pourraient pas communiquer ce qu'elles veulent...

Tant qu'il ne font que dégager les appli vérolé, moi j'ai rien à dire. Je me disait, justement, dans mon cas ou mon tel est hors réseau (J'allume la 3g et le wi-fi on demmand. Du coup, les applis vérolé resterait sur mon tel...

Non çà n'a rien à voir, çà c'est le service OTA de Samsung qui tourne (pour rien d'ailleurs...).

Non non moi aussi j'y ai pensé, mais personne n'a l'air de s'y intéresser. Google est le plus grand malware donc! *joke* Il faut pas tomber dans le paranoïa non plus. ;)

Ca ne choc que moi que Google puisse désinstaller des applications comme ça, tel un dieu tout puissant?

J'arrête pas de l'entendre celle là. Apple filtre les appli qui ne lui plaisent pas. Mais d'un point de vue sécurité, ça vaut quoi ? Ils lisent toutes les lignes de codes de toutes les applis publiées sur l'appstore ? Il n'y a pas de root exploit sous iOS ? J'ai rêvé où pendant un moment le 1-click root de l'iphone4 utilisait une faille dans le safari mobile ? Des failles il y en a partout et j'ai du mal à voir en quoi le filtrage d'apple a du bon.

Ce qui est marrant dans cette histoire, c'est qu'à la découverte du Kill Switch d'Apple, tout le monde avait crié au scandale. LOL

Tu avais juste raté cet article : https://www.frandroid.com/57388/le-bug-des-sms-resolu-sur-le-nexus-one-avec-la-mise-a-jour-vers-android-2-2-2/ :)

Je suis 2.1 officiel, j'ai le nouveau Market sans avoir rien fait ^^.

Ha d'accord, parce ce que je suis en 2.2.1 en rom custom Doc sur un SGS et j'avais entendu parler du fix des sms en 2.3.3, mais c'est la première fois que vois une 2.2.2

La 2.2.2 était la version qui corrigeait notamment le bug des sms

La 2.2.2 est un bugfix

Ben c'est pas dit qu'il roote les appareils, mais il utilise les droits s'il est effectivement rooté. En tous cas c'est ce que je pense. Donc il faudrait autoriser l'application à utiliser les droits ?

Ben disons que sur l'Apple Store, les appli malveillantes il doit y en avoir, mais on ne les connait pas. L'année dernière il y avait eu des analyses sur les données envoyées par les applications sur iPhone, il y avait plein de choses bizarres. Sur Android il n'y a pas de sécurité mais au moins c'est transparent.

Euh j'ai le nouveau Market sur Milestone sans avoir touché à rien...

Bonsoir, une phrase a fait tilte chez moi. "Les téléphones sous Android 2.2.2+ ne sont toutefois pas vulnérables." ??!! Je savais pour la 2.2.1, une version d'android 2.2.2 existe? ou bien c'est une petite erreur de la part de notre rédacteur préféré

"Regarder les autorisations" => C'est bien beau de rabâcher ça tout le temps, mais entre les autorisations d'un logiciel malveillant qui pourraient être légitimes (comme l'accès à la SD ou à internet) et les autorisations chelou d'un logiciel non-malveillant (comme les services payants ou le GPS pour certains jeux gameloft par exemple) bah on ne sait plus quoi faire!!!!! Pourquoi ne pas pouvoir désactiver l'accès à certaines options suivant les applications?!

C'est ce que je me demande aussi, un root si facile dans tous les téléphones de n'importe quelle marque... JE LE VEUX CE VIRUS (enfin juste une partie) !! Rootez moi tous mes téléphones ! =)

La sécurité mis en avant pour pouvoir agir à sa guise. Je préfère encore avoir des malwares qui sont visiblement vite enlevés ! Ca me rappelle bien des choses dans l'Histoire, et même plus récemment, 4 ans auparavant ... haha. Après je ne dis pas, mieux vaut prévenir que guérir dirons certains, du point de vue filtrage, l'appstore n'y va pas de main morte. Et sur les autres points que la sécurité ? Pas beau a voir ;)

C'est l'application de patch de Google.

J'ai fait de toi une star (ou presque), tu vas quand même pas me filer un procès :p

(SGS) Dans les services en cours d'éxecution, DMservice n'a rien à voir avec le malware ou c'est bien ce malware ? Quand je faits "arrêter le service" j'ai un message indiquant que "cela peut avoir des effets indésirables sur l'application mise à jour logiciel", donc ça n'a rien à voir ?

Hey c'est mon telephone !! ^^ tu ne m'a pas demandé les droits d'auteur ! Je pourrai peut etre gagné gros a te traîner en justice !!! Mouaahhhmouaaahhh !!! Bon sinon. Oui moi j'ai dl se matin l'appli security tool car je venais de formater ma rom miui pour etre plus propre. J'ai vu ca sur le market et hop dl et une heure apres hop supprimer toute seul comme une grande ^^

Faut le dire, du point de vue de la sécurité le filtrage sur l'Apple Store a du bon.

Quand on connait la difficulté pour rooter les terminaux, comment une simple application arrive à le faire de façon totalement transparente pour l'utilisateur?

il y a des imbécile partout j’espère qu'il prendront cher

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

Gérer mes choix