Le Bluetooth Low Energy est un protocole largement utilisé dans le monde, en particulier sur les smartphones et les objets connectés. En permettant aux utilisateurs une connexion permanente et un accès facile, ce type de réseau est très vulnérable. Si en vous annonçait qu’un hack particulièrement inquiétant permet de prendre le contrôle à distance des appareils Bluetooth… c’est exactement ce que vient de dévoiler Damien Cauquil, un chercheur français qui travaille chez Digital Security.

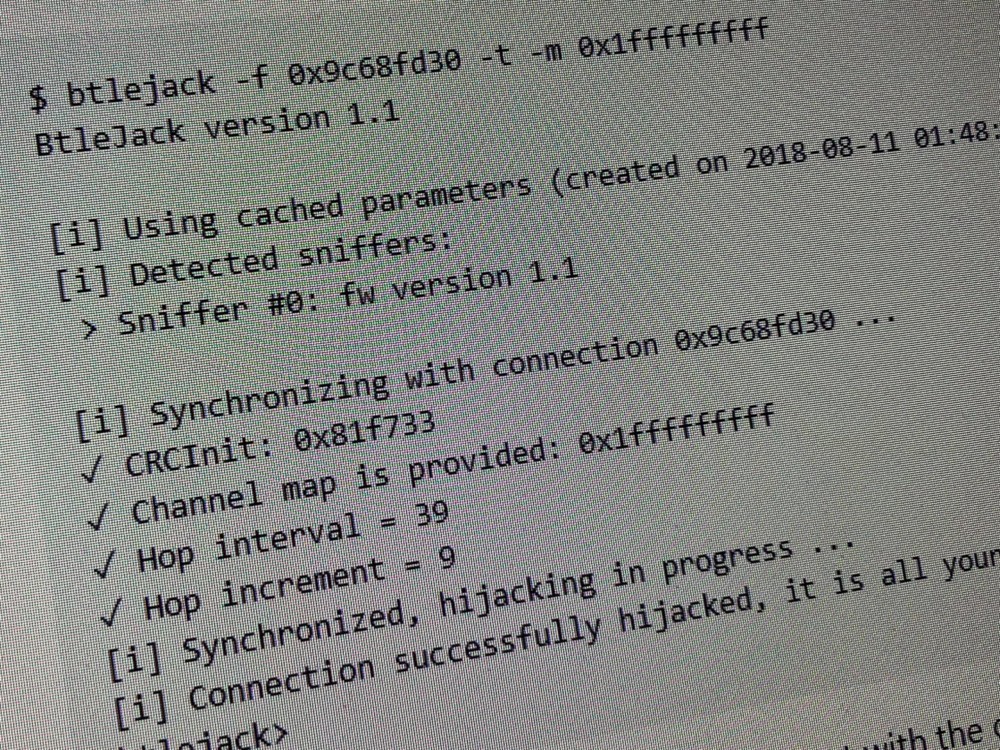

C’est une faille localisée dans le protocole Bluetooth Low Energy (BLE), le Bluetooth à base consommation, qui a été identifiée. Le BLE propose une bande passante limitée et une très faible consommation, c’est le protocole utilisé par une très grande majorité des objets connectés, dont les montres et bracelets connectés. Lors d’une conférence à la Defcon à Las Vegas aux Etats-Unis, les résultats de ses recherches ont été publiés. La faille se nomme BtleJack et un framework a été publiée sur GitHub qui permet d’exploiter la faille en question.

Cette faille consiste à s’incruster dans les échanges entre deux appareils en BLE en envoyant simplement quelques bits de données par ondes radio à un intervalle précis. C’est ce que l’on appelle une attaque de type « man-in-the-middle ».

Avec cette méthode, on peut prendre la place du smartphone ou de l’objet connecté pour prendre le contrôle ou récupérer des données. Il est possible, par exemple, de récupérer de nombreuses données personnelles que l’on envoie sur une montre connectée. Evidemment, une attaque de ce type n’est pas simple à mettre en place. Elle exige des connaissances informatiques importantes et elle exige également de se situer à maximum 20 mètres de l’objet ciblé.

Pendant une la conférence Devcon, une démo a été visionnée. On y voit la prise de contrôle d’un sextoys connecté en Bluetooth à un smartphone.

https://twitter.com/Atma505/status/1028380592616833024

Plusieurs modes de sécurité permettent au Bluetooth d’être plus ou moins sécurisé, dont un mode qui offre de l’authentification et du chiffrement de données, néanmoins il n’est pas nécessairement utilisé par les fabricants d’objets connectés car il est consommateur en énergie. Malheureusement, il faudra attendre la prochaine version du Bluetooth Low Energy pour un correctif, mais cette solution ne s’appliquera pas aux millions d’objets connectés déjà déployés.

En juillet, une autre faille qui touche le Bluetooth a été identifiée. Il s’agit d’un bug cryptographique présent dans les firmwares Bluetooth et pilotes pour systèmes d’exploitation qui permet à un attaquant dans un rayon d’environ 30 mètres de capturer et de déchiffrer les données partagées entre des terminaux associés en Bluetooth. Microsoft, Apple et Google ont déjà déployé des correctifs concernant cette dernière faille nommée CVE-2018-5383.

Retrouvez tous les articles de Frandroid directement sur Google. Abonnez-vous à notre profil Google pour ne rien manquer !

Faut aller le voir directement dans les locaux de frandroid ;)

Tu peut simplement désactivé le bluetooth tu sais ? Ce n'est pas obligé de l'utilisé. Après on sait très bien que le bluetooth et le NFC sont pétè de faille.

Sex appeal 🤙🤙

N'achète pas le wifi non plus alors ni le USB, ni le réseau cellulaire. En fait j'ai mieux achete un écran de smartphone avec une pile et le tour est joué

Si c'est un code de confirmation pour un achat ça peut être embêtant en effet...

Ou les SMS qui s'affichent sur ta montre connectée ?

Tout ça pour pirater une playlist Deezer...

C'est un bot. Toute l'équipe de Frandroid est constituée de bots plus ou moins bien programmés, sauf Ulrich. Encore que même là on n'en est pas sûr... Par ailleurs, tous les commentateurs ici sont des bots, à part toi... /end

Tu automatises tout ça avec quelques scripts, tu prends un raspberry pi, puis un tour dans le métro, et voilà... Une fois que tu cible une masse de gens, tu peux toujours y trouver un intérêt

Dommage, fini le sexe à piles

Bon, du coup j'ai enlevé les piles de mes sextoys

Difficile d'acheter un tel sans bluetooth !!!

Pourquoi Omar Belkaab ne répond jamais à mes questions ? https://www.frandroid.com/actualites-generales/523667_techspresso-galaxy-note-9-officialise-fortnite-sur-android-en-beta-et-google-contacts#comments https://www.frandroid.com/marques/huawei/522645_jai-passe-8-mois-avec-le-huawei-mate-10-pro-retour-dexperience#comments

...sauf si vous achetez si Gearbest.

Mmh, comme d'habitude, une faille spécifique, il faut être à moins de 20 mètres et envoyer des choses très précises, sans compter le fait que certains constructeurs ont chiffré les données... Des conditions précises très particulières qui ne seront presque jamais réunies, mais cela n'en reste pas moins une faille. Bon. Pas de quoi paniquer non plus, cela dit.

Oui d ailleurs j ai commandé mon note 9 sans Bluetooth ,Samsung m a prévenu que se serait un peu plus long pour la livraison. Et chez moi j ai enlever toutes les serrures j ai lu que des méchants les forçaient pour voler des choses chez les gens... Plus sérieusement combien de personnes sur terre seraient victimes de ce genre d attaques , faut arrêter avec la parano de bistrot .

Ou les SMS qui s'affichent sur ta montre connectée ?

Ou les SMS qui s'affichent sur ta montre connectée ?

C'est pour cela qu'il ne faut jamais acheter le Bluetooth.

Oops 😂

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et ses partenaires.

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.

Gérer mes choix