Si vous avez reçu un SMS du gouvernement sur votre téléphone Android après le mercredi 2 décembre 2020, alors la vigilance est de mise. Car une campagne de phishing sévit actuellement en France, comme le révèle la verticale cybersécurité de Numerama, Cyberguerre. Dans un tweet publié le vendredi 4 décembre, le compte twitter TousAntiCovid annonce que sa campagne de SMS a été clôturée depuis mercredi.

Pour aller plus loin

StopCovid devient « Tous Anti-Covid » : ce qu’il faut savoir sur la nouvelle application

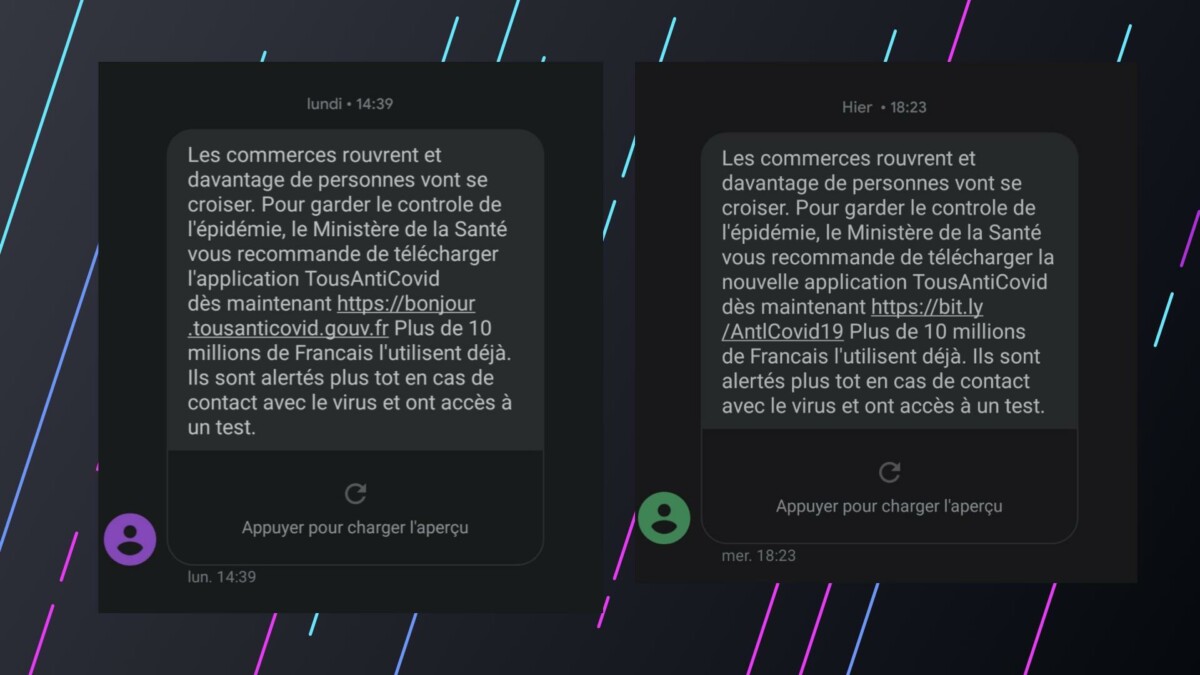

Or, plusieurs personnes ont entre temps reçu un message suspicieux les invitant à télécharger l’application mobile TousAntiCovid. Un message qui ressemble comme deux gouttes d’eau à celui du gouvernement récemment envoyé aux Français. Mais en y jetant un œil plus attentif, quelques petites différences peuvent être mises en exergue.

Un SMS très ressemblant

En premier lieu, l’adresse URL indiquée dans le message frauduleux suscite la méfiance : elle correspond en effet à un lien raccourci Bit.ly, contre l’adresse « http://bonjour.tousanticovid.fr » normalement envoyée par l’État. Le lien raccourci comporte la mention « AntlCovid19 » pour ressembler le plus possible au nom de l’application, remarque CyberGuerre.

Problème : le « i » de « Anti » a été remplacé par un « l » minuscule forcément ressemblant. Une technique courante, que l’on peut aussi utiliser avec les lettres « rn » pour simuler un « m ». Autre différence notable, le nom du destinataire : « GOUV.FR » en l’occurrence, contre « Gouv.fr » utilisé par les autorités officielles. Ce sont des petits détails, certes, mais qui peuvent justement berner le commun des mortels.

L’adresse URL malveillante mène alors à une page internet dont l’interface est très similaire à celle du site officiel, avec une soi-disant application à télécharger dessus qui est en fait un fichier APK nommé tousanticovid.apk. Sauf que seuls les propriétaires d’un smartphone Android y ont le droit, alors que l’application officielle est aussi bien compatible sur les appareils Android qu’iOS. Là encore, cela renforce les soupçons de fraude.

Un malware bancaire très sophistiqué

Le fichier en question est en fait un programme malveillant qui vous invite à désactiver Google Play Protect pour ainsi s’immiscer au sein de votre appareil mobile et récolter un grand nombre de données… notamment bancaires. Car d’après Maxime Ingrao, chercheur spécialisé dans Android chez Evina contacté par CyberGuerre, le virus en question est un malware bancaire sophistiqué capable de dérober vos informations dédiées.

Pour aller plus loin

Attestation de déplacement : l’application TousAntiCovid la remplit désormais pour vous

De votre identifiant à votre mot de passe en passant par le SMS à double authentification, le virus capte toutes les données nécessaires pour arriver à ses fins. Récolter celles de vos comptes Facebook ou WhatsApp n’est également pas un problème. En cas de téléphone infecté, CyberGuerre recommande de réinitialiser votre smartphone. Le site frauduleux, lui, est toujours actif à l’heure d’écrire ces lignes.

Rejoignez-nous de 17 à 19h, un mercredi sur deux, pour l’émission UNLOCK produite par Frandroid et Numerama ! Actus tech, interviews, astuces et analyses… On se retrouve en direct sur Twitch ou en rediffusion sur YouTube !

Normalement, seules les personnes qui ont autorisées l installation d apk en dehors du playstore sont concernées. C est à dire ceux qui connaissent, et qui ne se feront normalement pas avoir. Ceux qui n y connaissent rien ont la protection activée par défaut et l installation de l apk vérolée sera refusée par le téléphone. A mon avis, ça ne prendra pas comme arnaque. Seules les apps qui sont autorisées sur le play store et qui présentent des failles de sécurités non détectée par Google sont réellement dangereuses.

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.