Mise à jour 7 décembre : Eufy a mis à jour son application pour donner quelques explications. Plus d’informations en fin de cet article publié initialement le 2 décembre.

Imaginez. Une personne que vous ne connaissez pas — à l’autre bout du monde ou à deux pas de chez vous — peut regarder sur son PC, et sans restriction, tout ce qu’il se passe sur le palier de votre maison ou dans votre jardin. Il y a de quoi être mal à l’aise. C’est pourtant ce qu’il peut se passer avec certaines caméras de surveillance et sonnettes connectées.

En effet, la marque pour maison connectée Eufy, propulsée par Anker, est sous le feu d’acerbes critiques depuis qu’une gigantesque faille de sécurité a été découverte et que des mensonges ont été mis en lumière. Tout commence à la fin du mois de novembre. Le consultant en sécurité informatique, Paul Moore, interpelle Eufy sur Twitter en indiquant avoir « une preuve irréfutable » (en vidéo) que les données enregistrées par sa sonnette connectée, censées être stockées en local, sont en réalité envoyées sur le cloud quand bien même l’option de stockage dans le cloud est désactivée.

Le spécialiste montre notamment que sa sonnette connectée Anker Eufy envoyait les données de reconnaissance faciale (avec des informations permettant d’identifier les personnes) sur les serveurs de la marque. Pau Moore explique également que les éléments ainsi téléchargés n’étaient pas retirés des serveurs d’Eufy lorsque les séquences correspondantes étaient supprimées par l’utilisateur sur son application dédiée.

Pour la première fois, Roborock est à la Foire de Paris. Découvrez ses technologies en action et testez ses robots en conditions réelles.

Des vidéos d’enregistrement accessibles… via VLC

Ce n’est pas tout. L’expert en sécurité informatique s’est rendu compte qu’Eufy peut utiliser les mêmes données de reconnaissance faciale sur deux caméras et deux comptes différents. Une personne peut donc être reconnue à deux endroits différents alors que les données permettant cela sont censées être stockées localement. Paul Moore n’explique pas comment exploiter la faille, mais Android Central a réussi à reproduire cette manipulation sur une caméra EufyCam 3 appairée à une Eufy HomeBase 3.

L’affaire ne s’arrête pas là, bien au contraire. Il a aussi été découvert que les enregistrements des caméras de surveillance et sonnettes d’Eufy n’étaient pas correctement chiffrés. Ainsi, une personne un peu bidouilleuse peut regarder les vidéos en utilisant VLC, le célèbre lecteur vidéo. Une mine d’or pour des personnes mal intentionnées.

Mensonges

Un porte-parole d’Anker affirmait pourtant avec aplomb à The Verge qu’il n’était « pas possible de lancer un stream et de regarder des images en direct à l’aide d’un lecteur tiers tel que VLC ». C’est pourtant très exactement ce qu’a pu faire le média américain dans la foulée. Celui-ci accuse donc la marque d’avoir menti.

Les journalistes de The Verge précisent tout de même qu’ils ont eu besoin des informations d’authentification au début pour pouvoir consulter les détails des vidéos d’enregistrement. Cependant, ils n’ont fait face à aucune autre étape de vérification par la suite. Ils ont pu visionner les vidéos tant que la caméra était activée — soit après avoir détecté un mouvement,soit parce que son propriétaire est en train de voir ce qu’elle filme).

Anker Eufy n’a pas encore réagi publiquement face à ces nouvelles accusations. Paul Moore affirme avoir reçu un email de la part du groupe, mais estime que ce dernier minimise la gravité de la situation.

Une application mise à jour

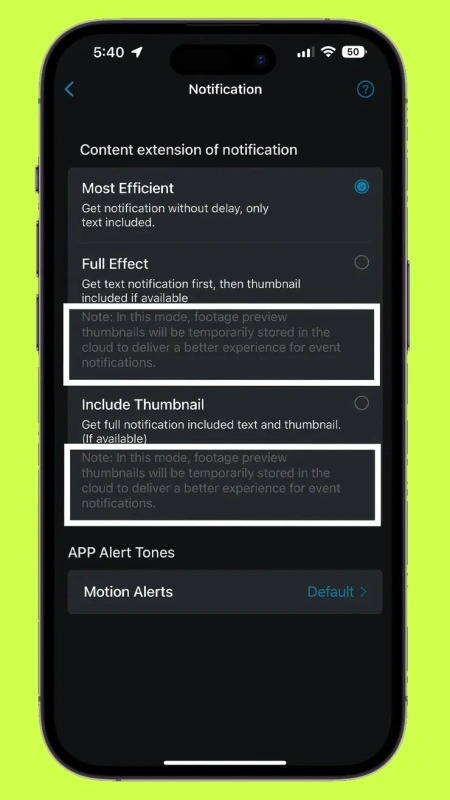

Quelques jours après que cette affaire a pris de l’ampleur, Eufy a mis à jour son application pour clarifier certaines choses. La marque d’Anker explique désormais que des données sont bel et bien envoyées sur des serveurs distants lorsque certains paramètres sont activés.

Comme le résume 9to5Google, concernant la faille permettant de lire des enregistrements vidéo via des lecteurs tiers comme VLC, Eufy admet que des « vignettes » de vidéos capturées par ses caméras ou sonnettes connectées étaient téléchargées pour pouvoir, dans la foulée, envoyer des notifications aux utilisateurs.

ZDNet partage au passage un aperçu de la mise à jour de l’application d’Eufy sur iOS — il semblerait que la version Android ne profite pas encore de ce déploiement.

Malgré ces nouveautés, Eufy n’aborde pas le souci concernant les données de reconnaissance faciale.

Téléchargez notre application Android et iOS ! Vous pourrez y lire nos articles, dossiers, et regarder nos dernières vidéos YouTube.

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.