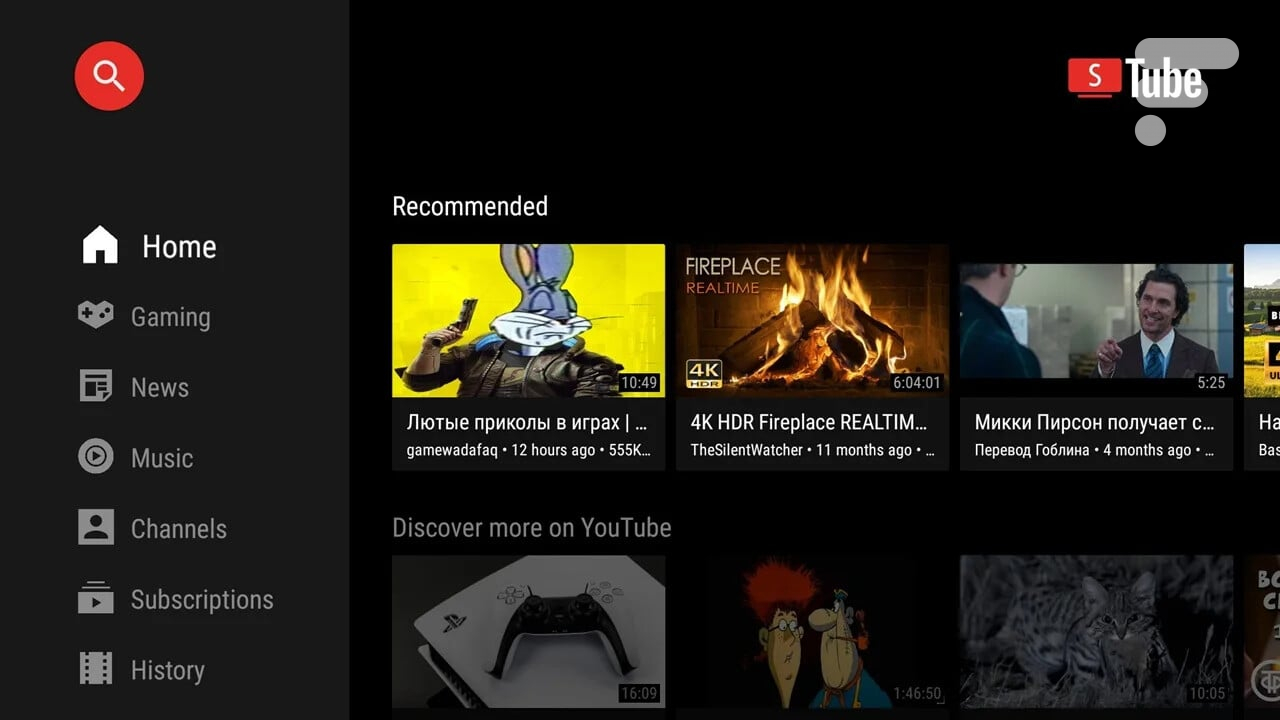

SmartTube (anciennement SmartTubeNext) est probablement la première application que l’on installe sur une Nvidia Shield ou une Google TV. Une interface propre, pas de publicités, SponsorBlock intégré… c’est le Graal.

Mais depuis quelques jours, le rêve a tourné au cauchemar. Yuriy Yuliskov, le développeur derrière le projet, a confirmé le pire scénario possible pour un créateur de logiciel : ses clés de signature numérique ont été compromises.

Pour aller plus loin

Box et clé TV : quel est le meilleur boîtier TV Android et Apple en 2026 ?

Concrètement, cela signifie que des pirates ont pu créer des versions modifiées de l’application, injecter du code malveillant, et les signer comme s’il s’agissait de mises à jour légitimes.

Si vous avez mis à jour l’application récemment, notamment les versions 30.43 à 30.47, vous n’avez pas installé un correctif de bugs, mais un cheval de Troie directement dans votre salon. C’est Google Play Protect qui a parfaitement joué son rôle en signalant massivement l’anomalie aux utilisateurs.

Le mouchard dans le code

D’accord, mais que fait ce code malveillant ? L’analyse technique de la version 30.51 (aussi touchée) a révélé la présence d’une bibliothèque native inconnue baptisée libalphasdk.so. Ce fichier n’a rien à faire là. Il ne figure pas dans le code source open source du projet. C’est un passager clandestin ajouté par les attaquants après la compilation de l’application.

Le comportement de cette bibliothèque est inquiétant. Elle tourne en arrière-plan, totalement invisible, et collecte des informations sur votre appareil pour les envoyer vers un serveur distant contrôlé par les pirates. Plus vicieux encore : elle recharge régulièrement des données de configuration depuis ce serveur. Cela signifie que le comportement du malware peut évoluer à distance. Aujourd’hui, c’est de l’exfiltration de données techniques. Demain ? Ça pourrait être du vol d’identifiants ou l’intégration de votre box TV dans un botnet.

Le développeur a réagi, mais le mal est fait. Yuriy Yuliskov a invalidé les clés compromises. C’est la procédure d’urgence standard, mais cela a une conséquence lourde : la continuité des mises à jour est brisée. La future version « propre » aura un identifiant de package différent. En clair, votre Android TV la considérera comme une toute nouvelle application, pas comme une mise à jour de l’ancienne.

Pour aller plus loin

Comment sécuriser votre smartphone, votre tablette ou votre PC ? Le guide ultime !

Ce que vous devez faire

Si vous avez SmartTube installé, il y a urgence. Même si Play Protect ne vous a rien dit (les versions plus anciennes comme la 30.19 semblent épargnées), le risque est trop grand pour jouer à la roulette russe avec vos données Google.

Première étape : désinstallez l’application immédiatement. Ne cherchez pas à comprendre quelle version vous avez, faites place nette. Ensuite, changez votre mot de passe Google. C’est peut-être paranoïaque, car aucun vol de compte n’a été confirmé pour l’instant, mais c’est la base de la sécurité numérique en cas de compromission d’une application tierce ayant accès à vos services.

Pour la suite, il va falloir patienter. Le développeur a promis une version assainie qui sera disponible sur le store F-Droid. Des versions de test circulent sur Telegram, mais franchement ? Attendez. La confiance est rompue, laissez le temps aux experts de décortiquer le nouveau code avant de réinstaller quoi que ce soit. C’est le prix à payer pour utiliser des applications « hors des clous ».

Le sideloading, l’installation d’app en dehors du Play Store, offre une liberté incroyable, mais il supprime les filets de sécurité habituels. Quand le filet craque, comme ici, la chute fait mal.

Retrouvez un résumé du meilleur de l’actu tech tous les matins sur WhatsApp, c’est notre nouveau canal de discussion Frandroid que vous pouvez rejoindre dès maintenant !

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.