Android, de par sa nature d’OS mobile, est une cible de choix pour les personnes malintentionnées. Surtout quand on sait que le robot vert tourne sur plus de deux milliards d’appareils dans le monde. C’est donc sans surprise qu’un malware a encore été découvert. Repéré fin 2017 par les agents de la firme russe Kaspersky, le leader mondial de la cybersécurité indique que ce spyware baptisé Skygofree (d’après l’un des noms de domaine utilisés) a été créé en 2014 en Italie. Il ne toucherait d’ailleurs que ce pays.

Un dangereux malware

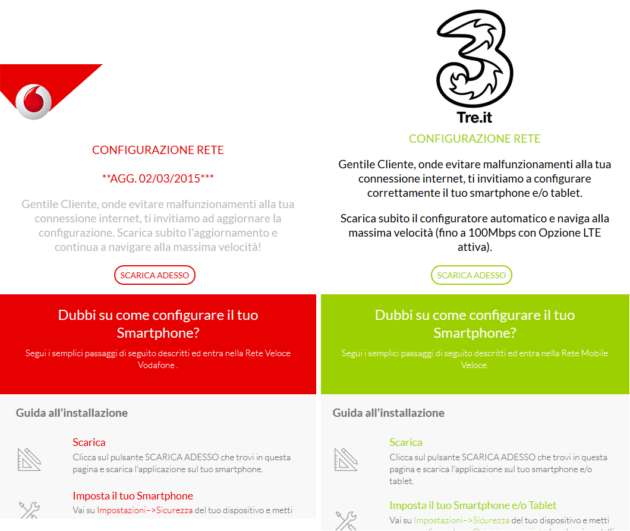

Il existe différents types de menaces, des malwares mal codés presque inoffensifs à ceux au potentiel ravageur. Dans la catégorie des spywares, Skygofree se montre assez redoutable dans son genre, à commencer par le piège mis en place. Sur de fausses pages web de « configuration réseau » imitant les sites web d’opérateurs de télécommunication, un message (non officiel) incite l’utilisateur à procéder à l’installation d’un outil s’il veut profiter du débit optimal de connexion Internet. Évidemment, ces instructions somment l’utilisateur d’activer les sources inconnues dans les paramètres puis d’exécuter le fichier apk téléchargé.

À noter que la plupart de ces sites créés pour l’opération en 2015 ne sont désormais plus fonctionnels, mais les domaines les plus récents enregistrés en octobre 2017 prouvent que la campagne est toujours active, avec de récentes infections détectées en Italie.

Concernant le fonctionnement du malware, Kaspersky prouve que ce dernier est des plus versatiles de par son répertoire d’exécution composé d’une cinquantaine de commandes. Skygofree peut par exemple s’activer en fonction d’un endroit donné et enregistrer le son environnant (pratique dans un bureau pour capter des informations confidentielles), activer le Wi-Fi pour forcer l’appareil à se connecter à un nouveau point d’accès compromis/géré par les cybercriminels pour capturer les données transmises (attaque de type homme du milieu), exploiter le service de gestion de flotte d’entreprise pour enregistrer les données d’autres d’applications – plus spécifiquement à usage professionnel et utiliser les services d’accessibilité pour récupérer les messages d’applications sociales (principalement WhatsApp). Plus classiquement, il peut dérober une pléthore d’éléments : photos, vidéos, SMS, historique d’appels, position, évènements du calendrier, presse-papier, mémoire de l’appareil, saisie clavier…

Le plus intéressant dans tout cela restant les méthodes de protection mises en place. Puisqu’il tourne en tâche de fond, afin de ne pas être tué par le système, Skygofree renvoie constamment des notifications d’activité. Et pour les cas d’économie d’énergie plus agressifs, comme sur les terminaux Huawei, le malware veille à se rajouter sur la liste blanche des applications protégées.

Une montée en puissance

Kaspersky révèle, après avoir étudié de multiples versions du package, qu’à son premier stade le malware ne se contentait que de fouiller dans la base de données WhatsApp de l’appareil. Dans sa deuxième évolution, en 2015, l’application cherchait à s’accaparer les privilèges root via les méthodes traditionnelles (binaires Superuser et busybox). À la troisième transformation, en 2016, plusieurs modules sont intégrés afin de tirer avantage de différentes vulnérabilités connues, dont l’exploit Towelroot. Dans sa dernière version, Android n’est pas seulement menacé, il se trouve que les hackeurs sont également intéressés par Windows, plus particulièrement Skype et WoW (World of Warcraft).

En analysant les ressources utilisées, les chercheurs en sont venus à la conclusion que Skygofree n’a pas été développé de zéro. Ceux derrière ce projet ont procédé principalement à une compilation de fichiers et outils déjà existants avec un code source en libre accès.

Derrière la menace

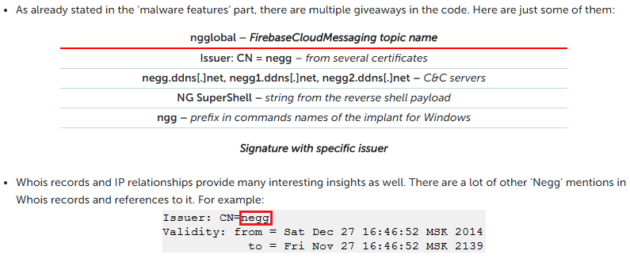

Différentes traces laissent penser que l’entreprise Negg International aurait développé le spyware Skygofree. Sans l’accuser ouvertement, le géant russe met en avant les traces et références relevées (commentaires, signatures, serveurs, adresses IP, Whois).

Cela pourrait prouver que cette entreprise italienne spécialisée dans l’informatique soit à l’origine de cette application malveillante. La devise du fondateur de cette société « Nous devons créer ce qui n’existe pas, ce processus doit être un jeu amusant » est assez cocasse pour le coup.

Comment l’éviter

Il est bon de rappeler que la meilleure protection, c’est l’utilisateur. En respectant certaines mesures et en faisant preuve de bon sens, il est facile de déjouer ces attaques qui partent la plupart du temps d’un manque de vigilance. Toujours se méfier de l’origine et appliquer les bases de sécurité. En l’occurrence, ne pas activer l’installation à partir de sources inconnues, télécharger à partir de portails/magasins d’applications officiels, et prendre garde au contenu trompeur étant donné que nombre de fausses applications pullulent.

Pour aller plus loin

Android est de loin la plateforme la moins sécurisée, mais elle progresse

Retrouvez tous les articles de Frandroid directement sur Google. Abonnez-vous à notre profil Google pour ne rien manquer !

Waouh ! lemaître deux fois d'accord avec moi, c'est à inscrire dans les annales de frandroid et même de la presse mondiale... ;-))) :p

C’est exactement ça

Le problème principal c'est quand ces "grands personnages" exigent des choses qui outrepassent la politique de sécurité édictée par le service informatique d'une collectivité territoriale ou d'une entreprise et que tu te retrouves coincé entre les deux parties... C'est clairement pas simple et le seule moyen pour te dépêtrer de cette histoire, c'est de les OBLIGER "à dialoguer" entre eux, parce que sinon ils cherchent à te refourguer le bébé ! Autre cas, dune Politique qui se retrouve avec son PC pollué par des "pop-up érotiques" ou dans le même genre et qui affirme ne pas avoir visité de sites pornos, essayer de lui faire comprendre qu'elle n'a pas fait "un usage approprié" de son outil de travail, c'est comme l'accuser publiquement d'avoir volontairement visiter un site porno... :-D Donc, tu fais le dos rond, et comme ça prend trop de temps à résoudre le problème et que tu ne peux pas heurter sa sensibilité, tu finis par tout reformater son poste jusqu'à la prochaine fois... Pour ce qui est des enseignants, le plus dramatique c'est quand il s'agit des mêmes enseignants qui font la formation continue des adultes dans les GRETA ou dans la même veine, et dès que ça sort un poil de leurs champs de compétences, c'est immédiatement le tollé général "parce que ceci parce que cela, vous vous rendez pas compte du temps que ça prend, on n'a pas les moyens, et qui va payer nos heures supplémentaires, etc..."... ^^ Bref voilà quoi pendant ce temps là le train passe... :)

Tu ne peux même pas savoir à quel point tu as raison. En France il y a un manque de culture numérique terrible et comme tu l’as dit, des énergumènes comme les chefs d’entreprises, enseignants, cadres, ont un tel complexe de supériorité qu’ils n’acceptent pas qu’on leur apprenne quoi que ce soit. Même quand ils sont bloqués sur un truc en informatique, ils vont très difficilement te demander conseil, de peur d’être considérés comme des abrutis. Et cela pose d’énormes problèmes dans les entreprises. Pourquoi selon vous beaucoup d’entreprises ont loupé la transition vers le numérique et sont confrontés à un manque de compétitivité?

Je travaille aussi dans le TIC et je peux t'assurer que c'est déjà pas simple de sensibiliser le "petit personnel" mais c'est encore plus compliqué de sensibiliser les "politiques" et également les cadres d'entreprises et/ou leur secrétaires de direction... Tu auras beau prendre des pincettes et/ou des gants chirurgicaux, ces "bestioles" là se vexent très facilement... ^^ :) Les enseignants font également partis de ceux qui estiment le plus souvent ne rien avoir à apprendre des autres... ^^

Leur page est quand même bien présentée, c'est la première fois que je vois une "fausse" page web qui soit propre (d'habitude c'est présenté tellement bizarrement que l'on peut deviner que c'est un faux au premier coup d'oeil...)

Je suis effaré de voir que beaucoup de gens se font avoir pour des choses d'une énorme débilité telle qu'"une application d'optimisation de débit" (qui se range aux côtés de "je peux télécharger de la RAM ? http://haklia.free.fr/ram/". Il y a donc un vrai problème de sensibilisation. Les TIC se sont "trop" vites démocratisées auprès de trop de monde, ce même monde à qui on n'a rien enseigné de cela. La chance que j'ai de travailler dans les TIC me permet de ne pas tomber dans ces pièges (pour le moment ...) et je regrette qu'il n'existe pas une solution de sensibilisation à même l'enseignement public (et privé). Est-ce que je me trompe ?

Ce contenu est bloqué car vous n'avez pas accepté les cookies et autres traceurs. Ce contenu est fourni par Disqus.

Pour pouvoir le visualiser, vous devez accepter l'usage étant opéré par Disqus avec vos données qui pourront être utilisées pour les finalités suivantes : vous permettre de visualiser et de partager des contenus avec des médias sociaux, favoriser le développement et l'amélioration des produits d'Humanoid et de ses partenaires, vous afficher des publicités personnalisées par rapport à votre profil et activité, vous définir un profil publicitaire personnalisé, mesurer la performance des publicités et du contenu de ce site et mesurer l'audience de ce site (en savoir plus)

En cliquant sur « J’accepte tout », vous consentez aux finalités susmentionnées pour l’ensemble des cookies et autres traceurs déposés par Humanoid et .

Vous gardez la possibilité de retirer votre consentement à tout moment. Pour plus d’informations, nous vous invitons à prendre connaissance de notre Politique cookies.